齐博CMS_V7通杀xss(指哪儿打哪儿)可getshell

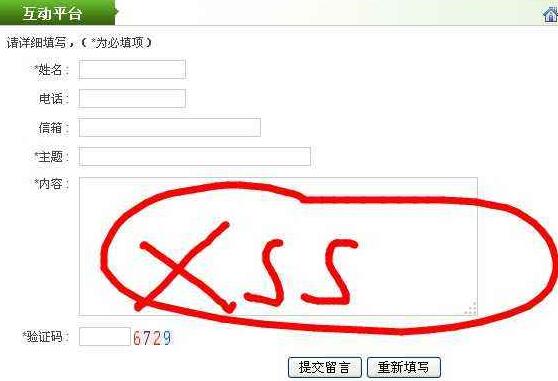

0x01_XSS

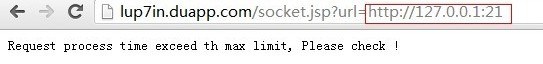

齐博采用的富文本编辑器为CKeditor,其实本身在其他常见输入点已经做了过滤,但是在fuzz测试的时候发现编辑器在编辑源码提交后未过滤,所以整套系统适用编辑器的地方均可利用

比如短消息处(可指定攻击目标用户)

![]()

发布文章等地方也用到这个编辑器,同样可以利用

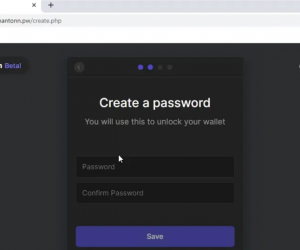

0x02_getshell

齐博cms可以在后台开启静态模式,但是静态文件后缀名可自己定义,换成php后解析无误

0x03_xss结合后台getshell

抓包看下后台getshell,结合之前xss getshell的payload可写出针对齐博CMS_V7的xss getshellpayload

(我才不会说是因为我太懒了不想去抓包改写payload=。=23333)

>更多相关文章

- 11-15不看后悔!程序员防御XSS的无奈

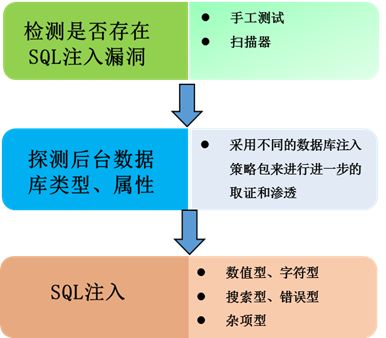

- 11-10揭秘Web黑客3种注入点判断方法

- 11-10黑客Web脚本注入攻击深度剖析

- 10-21全球无线网络面临黑客攻击风险 WiFi曝安全漏洞

- 02-24iPhone再爆安全漏洞 黑客1分钟可盗照片及加密信息

- 02-22互联网金融风险 警示网站漏洞或成“致命点”

首页推荐

佛山市东联科技有限公司一直秉承“一切以用户价值为依归

- 01-11全球最受赞誉公司揭晓:苹果连续九年第一

- 12-09罗伯特·莫里斯:让黑客真正变黑

- 12-09谁闯入了中国网络?揭秘美国绝密黑客小组TA

- 12-09警示:iOS6 惊现“闪退”BUG

- 04-01“AI复活”生意的启示与挑战

- 04-01超200万人涌入直播间看卖“云” 上千家企业

- 04-01从虚拟到共生:数字人“花样百出”

- 03-29小米汽车“走进”京东,双方或将深化合作

- 03-29迎广交会,广州白云国际机场优化支付服务示

相关文章

24小时热门资讯

24小时回复排行

热门推荐

最新资讯

操作系统

黑客防御

粤公网安备 44060402001498号

粤公网安备 44060402001498号