- 首页 > 数据库 > 其他综合 > 列表

- 译者 | 刘涛审校 | 重楼众所周知,Web3.0描绘了互联网未来发展的下一个阶段,将会是一个去中心化的网络、区块链技术以及人工智能的广泛应用。每一项技术的新进展都有其利弊,因此,企业中的成员需要了解每种新技术的 2023-06-16

- ESG公司的首席分析师兼研究员、网络安全专家Jon Oltsik在其发表的文章中介绍了成熟的网络威胁情报计划具备的一些特征。根据ESG公司的研究,成熟的网络威胁情报计划的首要属性包括向广大受众传播报告,分析大量威胁数 2023-06-16

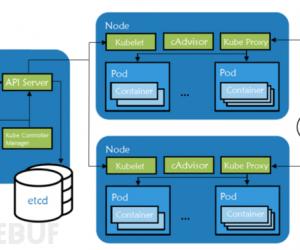

- 背景随着云计算和微服务架构的普及,容器技术已经成为了企业和开发者构建、部署和管理应用程序的首选方案。Kubernetes作为一个开源的容器编排平台,已经成为了容器化应用程序的事实标准。然而,随着Kubernetes在生产 2023-06-16

- 网络安全服务商Netrix Global公司日前进行的一项调查显示,22%的受访者希望今年在网络安全领域使用更多的人工智能工具,这一比例几乎是自动化技术的五倍,自动化技术名列第二位(只有5%),紧随其后的是威胁检测、改进 2023-06-16

- 在上一篇通过源码编译构建出可调式环境之后,想必你想更深入了解我的整体架构。当你熟悉我的整体架构和每个模块,遇到问题才能直击本源,直捣黄龙,一笑破苍穹。我的核心模块如图 1-10。Client 客户端,官方提供了 C 2023-01-09

- 译者 | 李睿审校 | 孙淑娟本指南适用于数据库管理员(DBA),他们使用Citus管理PostgreSQL节点的内部集群,Citus是PostgreSQL的扩展,可实现水平可扩展性和列式存储。 当人工维护集群成为一项艰巨的工作时,每个数据 2023-01-09

- 问题缘起同事在客户现场利用DTS工具,从A实例将数据迁移到B实例过程中,发现几乎稍大点的表在迁移完成后,目标端表空间大小差不多都是源端的3倍,也就是说表空间膨胀了2倍。排查思路对这篇文章 《叶问》第16期 有印象 2023-01-09

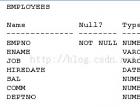

- 作者:郑龙飞范式定义百度百科:设计关系数据库时,遵从不同的规范要求,设计出合理的关系型数据库,这些不同的规范要求被称为不同的范式,各种范式呈递次规范,越高的范式数据库冗余越小。人类语言: 范式可以理解为设 2023-01-09

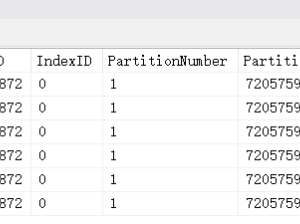

- 设计MySQL表时,我们一般会设置一个自增主键,从而让主键索引尽可能的保持递增的趋势,这样可以避免页分裂,让MySQL顺序写入,大大提高MySQL的性能。但是,自增主键只能保持大致递增,无法保证顺序递增。当我们创建完 2023-01-09

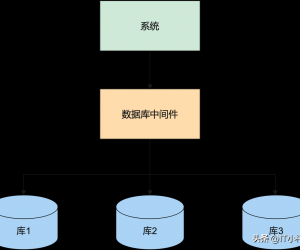

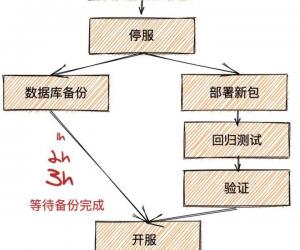

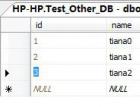

- 前言互联网公司中,有不少大型系统,如商城的价格系统,优惠券系统,等等。这些系统在一年又一年的运营之后,数据存储量将相当庞大,我们最终会做一些数据库方面的升级,简单粗暴的方法就是切库,以满足更多的数据库 2023-01-09

- 为什么游戏行业喜欢用PolarDB游戏行业痛点在我看来, 不同行业对数据库使用有巨大的差别. 比如游戏行业没有复杂的事务交易场景, 他有一个非常大的blob 字段用于存储角色的装备信息, 那么大Blob 字段的更新就会成为数据 2023-01-09

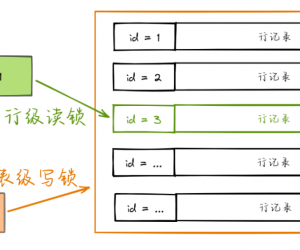

- 众所周知,InnoDB 中既有读锁也有写锁,也称为共享锁和排他锁,这两种锁既可以加在整张表上,也可以加在行上。MySQL 自身就提供了表锁的能力:读锁:LOCK TABLE table_name READ 用读锁锁表,会阻塞其他事务的写操作 2023-01-09

- 即使是不懂编程的玩家,在对比 NAS 的时候,也会两眼放光,考虑很多因素,比如 RAID 级别、速度、易用程度等。作为时时刻刻与代码打交道的我们,更需要关注数据的存取问题。一开始,开箱即用的 MySQL,一定是企业的首 2023-01-09

- 在开发中遇到一个业务诉求,需要在千万量级的底池数据中筛选出不超过 10W 的数据,并根据配置的权重规则进行排序、打散(如同一个类目下的商品数据不能连续出现 3 次)。下面对该业务诉求的实现,设计思路和方案优化 2023-01-09

- 关于PG在Shared buffers上的DOUBLE BUFFERING设计,一直是争议极多的。有一些搞PG的朋友认为这是PG充分利用OS CACHE的一种特殊设计,是PG数据库设计中比较优秀的地方。还有一些朋友则认为这是一种过时的设计,与当前 2023-01-09

- Redis作为高性能的KV数据库,并且操作还是原子性的,所以用来做支持高并发的发号器十分合适。本文给大家介绍3种常见的全局ID生成方式。1、全局递增ID目标:一直递增的全局ID。/** * 一直递增的全局id * * @par 2023-01-09

- 作者:京东科技 纪海雨前言随着使用es场景的增多,工作当中避免不了去使用es进行数据的存储,在数据存储到es当中以后就需要使用DSL语句进行数据的查询、聚合等操作,DSL对SE的意义就像SQL对MySQL一样,学会如何编写查 2023-01-09

- 1.Zookeeper概述Zookeeper对于很多人开始可能都有所耳闻,他的使用场景也很多,可以以节点的形式存储持久化数据,也可以使用这一特性来作为微服务的服务注册中心,简单来说,Zookeeper 是一个开源的分布式的,为分布 2023-01-09

- 一:背景1. 讲故事上一篇写完了之后,马上就有朋友留言对记录行的 8060byte 限制的疑惑,因为他的表记录存储了大量的文章,存储文章的字段类型用的是 nvarchar(max),长度很显然是超过 8060byte 的,请问这个底层是怎 2023-01-09

- 在数据库中,除传统的计算资源(CPU、RAM、IO)的争用以外,数据也是一种供许多用户共享的资源。如何保证数据并发访问的一致性、有效性是所有数据库必须解决的一个问题,锁冲突也是影响数据库并发访问性能的一个重要因 2023-01-09

粤公网安备 44060402001498号

粤公网安备 44060402001498号